Die klassischer Lebenslauf Vorlage zeigt dir, wie das Dokument aussieht und was es enthalten sollte. Sie zeigt dir auch, wie er sich von einem modernen Lebenslauf unterscheidet, so dass du herausfinden kannst, welche Alternative für dich besser geeignet ist. Wir haben für dich grundlegende Informationen zu jeder Art von Lebenslauf sowie Muster und praktische Ratschläge zusammengestellt, die dir bei der Suche nach einem neuen Job helfen werden.

Was ist ein klassischer Lebenslauf?

Der klassische Lebenslauf ist die häufigste Art von Dokument, die du finden wirst. Er zeichnet sich durch Klarheit, Formalität und Einfachheit aus. Er listet nur kurz Informationen über dich und deine Erfahrung auf und geht selten ins Detail. Daher wird er oft von einem Anschreiben oder einem Motivationsschreiben begleitet, in dem du deine Qualitäten und Erfahrungen näher erläutern kannst.

Weitere Merkmale des klassischen Lebenslaufs sind sein minimalistisches Design. Es handelt sich in der Regel um ein weißes Dokument mit schwarzer Schrift. Du kannst kursive oder fette Schrift verwenden, um bestimmte Abschnitte oder Informationen hervorzuheben. Alternativ kannst du einige Wörter vergrößern, aber du solltest keine ausgefallenen Schriftarten oder verschiedene Farben verwenden.

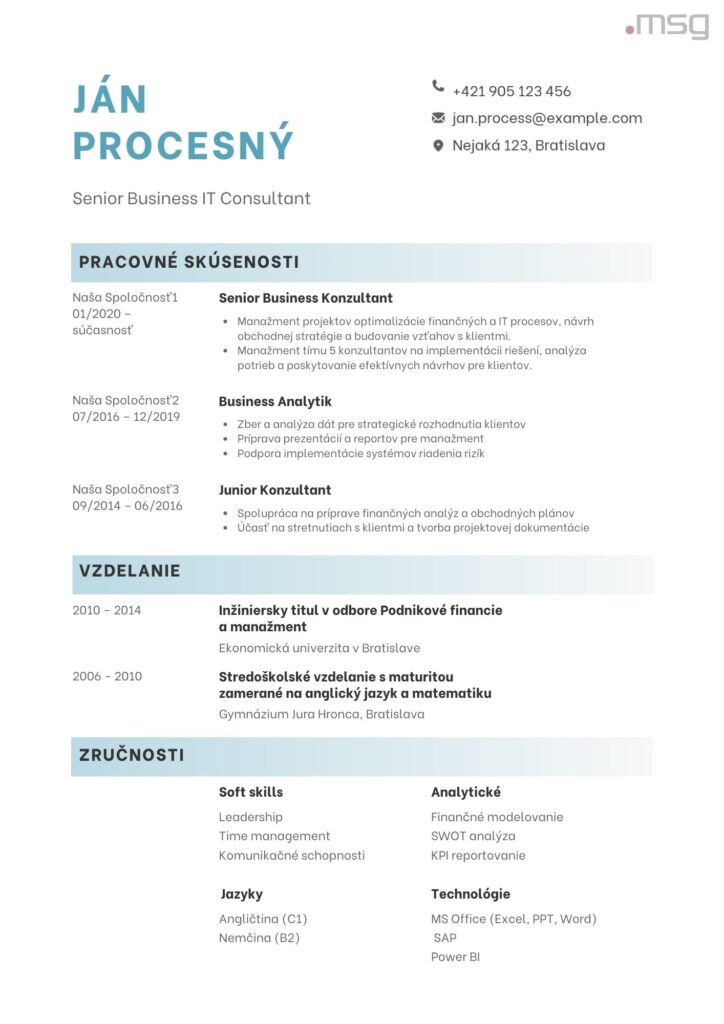

Klassischer Lebenslauf Vorlage

Um den klassischen Lebenslauf leicht lesbar zu machen und zu verhindern, dass die Informationen ineinander übergehen, ist er in mehrere grundlegende Teile unterteilt:

- Persönliche Angaben – Dazu gehören dein Vor- und Nachname, deine Adresse, Telefonnummer und E-Mail-Adresse, damit der potenzielle Arbeitgeber weiß, wem dein Lebenslauf gehört, und dich bei Interesse kontaktieren kann. Überprüfe diese Angaben sorgfältig, bevor du das Dokument abschickst.

- Berufserfahrung – In diesem Abschnitt listest du alle deine früheren Jobs in umgekehrter chronologischer Reihenfolge auf. Das bedeutet, dass du deinen letzten Job zuerst auflistest. Zu jeder Berufserfahrung solltest du den Namen des Unternehmens, bei dem du beschäftigt warst, deine Position, die Dauer deiner Beschäftigung und eine kurze Beschreibung deiner wichtigsten Aufgaben und Funktionen angeben. Denke daran, dass ein herkömmlicher Lebenslauf eher kurz gehalten ist. Füge also Informationen in Aufzählungspunkten ein, nicht in langen Sätzen und Absätzen. Wenn du mehr über die Stelle sagen möchtest, verwende ein Motivationsschreiben oder erwähne die Informationen im Vorstellungsgespräch.

- Ausbildung – Ebenso wie die Berufserfahrung wird auch die Ausbildung in umgekehrter chronologischer Reihenfolge aufgeführt. Wenn du einen Hochschulabschluss hast, führe diesen zuerst auf, gefolgt von der Mittelschule. Füge die Jahre des Studiums und den erworbenen Abschluss zu jedem Eintrag hinzu.

- Fähigkeiten – In diesem Abschnitt geht es um technische oder persönliche Fähigkeiten wie Computerkenntnisse, Fremdsprachen, Teamführungsfähigkeiten usw. Gib nur Fähigkeiten an, die für die Stelle relevant sind und die du in deinem Lebenslauf verwenden kannst.

- Hobbys und Interessen – Dies ist ein optionaler Abschnitt, der einem potenziellen Arbeitgeber einen besseren Einblick in deine Persönlichkeit gibt. Du kannst zum Beispiel sportliche Aktivitäten, kreative Tätigkeiten, ehrenamtliche Tätigkeiten, Zusatzausbildungen (Kurse, Workshops) oder Reisen auflisten.

- Weitere Abschnitte – Bei Bedarf kannst du deinem Lebenslauf weitere Abschnitte hinzufügen, z. B. Referenzen, Auszeichnungen, Zeugnisse usw. Je mehr Informationen du einem potenziellen Arbeitgeber zur Verfügung stellst, desto besser, aber alle Informationen müssen relevant sein. Vermeide unnötige Details. Fasse dich in deinem Lebenslauf kurz und bündig, anstatt ihn mit unwichtigen Details zu füllen.

Da die meisten Lebensläufe heute in elektronischer Form vorliegen, kannst du dem Dokument Links zu deiner Website oder deinem LinkedIn-Profil hinzufügen, wo potenzielle Arbeitgeber weitere Informationen finden. Tipps zum richtigen Ausfüllen deines LinkedIn-Profils findest du in unserem Artikel: Was ist ein LinkedIn-Profil und wie füllt man ein LinkedIn-Profil richtig aus?

Klassischer Lebenslauf Vorlage

Vor- und Nachteile eines klassischen Lebenslaufs

Der klassische Lebenslauf hat mehrere Vor- und Nachteile, über die du Bescheid wissen solltest, bevor du dich für seine Verwendung entscheidest.

Vorteile eines klassischen Lebenslaufs

- Klarheit und Einfachheit – ein klassischer Lebenslauf ist übersichtlich und macht es einem potenziellen Arbeitgeber sehr leicht, die wichtigsten Informationen wie Fähigkeiten, Berufserfahrung zu finden.

- Vielseitigkeit – Du kannst diese Art von Lebenslauf in fast jeder Branche verwenden. Und wenn du ihn an mehrere Unternehmen schickst, ist er leicht anzupassen, da die Informationen in Aufzählungspunkten und nicht in langen Absätzen aufgeführt sind.

- Einfach zu erstellen – Im Gegensatz zu einem modernen Lebenslauf hast du einen klassischen Lebenslauf schnell fertig. Nimm dir jedoch Zeit beim Verfassen und stell sicher, dass alle Informationen korrekt sind.

- Formalität und Professionalität – Ein klassischer Lebenslauf sieht professionell aus und repräsentiert dich gut.

Nachteile eines klassischen Lebenslaufs

- Mangelnde Kreativität – Wenn du ein kreativer Mensch bist, kann der klassische Lebenslauf dich einschränken, weil er so einfach und prägnant ist.

- Weniger Platz für Details – Ein herkömmlicher Lebenslauf enthält in der Regel nur die wichtigsten Informationen. Wenn du mehr Details angeben möchtest, musst du ein Motivationsschreiben beifügen oder dein Portfolio schicken.

Wann sollte man einen klassischen Lebenslauf wählen?

Die klassische Form des Lebenslaufs eignet sich vor allem, wenn:

- du Wert auf Professionalität und Formalität legst,

- du dich in einem traditionellen und konservativen Sektor wie Jura, Bankwesen, Regierung oder Wissenschaft bewirbst,

- du ein Motivationsschreiben oder eine Mappe mitschickst, in der der potenzielle Arbeitgeber zusätzliche Informationen findet,

- du schnell und einfach einen Lebenslauf erstellen musst.

Was ist ein moderner Lebenslauf?

Ein moderner Lebenslauf ist ein kreatives Dokument, das oft grafische Elemente verwendet, mit denen du dich von anderen Bewerbern abheben kannst. Ein weiterer Vorteil ist, dass er – anders als ein traditioneller Lebenslauf – ausführliche Informationen über dich, deine Erfahrungen, Fähigkeiten und Hobbys enthält. Oft ist kein zusätzliches Motivationsschreiben nötig..

Diese Art von Lebenslauf wird vor allem in dynamischen und kreativen Bereichen verwendet, in denen du beim ersten Kontakt auffallen musst. Er ist aufwendiger zu erstellen, aber die Mühe kann dir helfen, deine Traumstelle zu bekommen.

Auch wenn ein moderner Lebenslauf mehr Kreativität zulässt, solltest du es damit nicht übertreiben. Ein zu überladener, bunter oder überfüllter Lebenslauf macht keinen guten Eindruck auf potenzielle Arbeitgeber.

Moderner Lebenslauf Vorlage

Ein moderner Lebenslauf sollte dieselben Abschnitte wie ein klassischer Lebenslauf enthalten:

- Persönliche Daten

- Berufserfahrung

- Ausbildung

- Fähigkeiten und Hobbys

- Interessen

- Optionale Abschnitte

Scheu dich nicht, beim Ausfüllen deiner Angaben in die Tiefe zu gehen. Schreibe längere Sätze und Absätze, stell Projekte vor, an denen du gearbeitet hast, oder Kurse, die du belegt hast. Vermeide knappe Aufzählungen.

Moderner Lebenslauf Vorlage

Vor- und Nachteile des modernen Lebenslaufs

Auch ein moderner Lebenslauf hat seine Vor- und Nachteile:

Vorteile eines modernen Lebenslaufs

- Kreatives und visuell ansprechendes Design – Ein moderner Lebenslauf verwendet Farben, Grafiken und andere visuelle Elemente, die dem Arbeitgeber ins Auge fallen und deine Erfolgschancen erhöhen.

- Detaillierte Informationen – Du kannst in einem modernen Lebenslauf viel mehr Informationen unterbringen als in einem traditionellen Lebenslauf, was deine Chancen auf den Traumjob erhöht. Ein weiterer Vorteil ist, dass du einem ausführlichen Lebenslauf oft kein Motivationsschreiben beifügen musst.

- Differenzierung – Du kannst deinen modernen Lebenslauf mit verschiedenen Schriftarten und Grafiken anpassen, um dich von der Masse abzuheben.

- Flexibilität des Formats – Du kannst die einzelnen Abschnitte deines Lebenslaufs genau so anpassen und gestalten, wie du es möchtest. Du bist nicht festgelegt wie in einem traditionellen Lebenslauf.

Nachteile des modernen Lebenslaufs

- Weniger Übersichtlichkeit – Ein moderne Lebenslauf kann aufgrund der Fülle an Informationen unübersichtlicher sein als ein klassischer Lebenslauf. Achte deshalb darauf, dass die einzelnen Abschnitte gut voneinander getrennt sind, z. B. durch eine Überschrift in größerer Schrift oder Fettdruck.

- Erfordert mehr Zeit für die Vorbereitung – Es braucht viel Zeit, um einen modernen Lebenslauf zu erstellen. Nimm dir zwei oder drei Stunden Zeit, überlege, wie er aussehen soll, und schreibe alle notwendigen Details auf.

Wann ist ein moderner Lebenslauf angemessen?

Ein moderner Lebenslauf ist geeignet, wenn:

- du dich um eine Stelle in einer kreativen Branche wie Marketing, Design oder Kunst bewirbst,

- du beeindrucken und auffallen willst,

- du in deinem Lebenslauf Angaben zu deinen Fähigkeiten und Erfahrungen machen möchtest.

Tipps für die Auswahl eines Lebenslaufs

Sobald du eine Vorstellung davon hast, wie ein klassischer und moderner Lebenslauf aussieht, kannst du dich für einen entscheiden und ihn erstellen. Wenn du noch nicht weißt, welcher Lebenslauf für dich am besten geeignet ist, beantworte die folgenden Fragen:

- In welcher Branche bist du tätig? Wenn du in den Bereichen Marketing, Kunst, Mode oder Werbung arbeitest, ist ein moderner Lebenslauf die beste Wahl. Wenn du dagegen im Finanzwesen, im Bankwesen oder in der Verwaltung tätig bist, entscheidest du dich für einen formellen oder klassischen Lebenslauf.

- Welche Art von Lebenslauf benötigt der Arbeitgeber? In manchen Stellenanzeigen findest du Informationen darüber, welche Art von Lebenslauf der Arbeitgeber verlangt. Daraus kannst du ersehen, ob ein klassischer oder ein moderner Lebenslauf besser geeignet ist.

- Wie willst du dich präsentieren? Wenn du dem Arbeitgeber von Anfang an so viele Informationen wie möglich geben willst, wählst du den modernen Typ. Wenn du dagegen in einem Motivationsschreiben oder einem Vorstellungsgespräch mehr über dich preisgeben möchtest, wählst du einen kurzen, formellen Lebenslauf.

- Schickst du nur einen Lebenslauf oder auch ein Anschreiben oder eine Mappe? Wenn du nur einen Lebenslauf verschickst, ist die moderne Form in der Regel besser, da sie mehr Informationen enthält. Wenn du auch ein Motivationsschreiben oder eine Mappe beifügst, hältst du den Lebenslauf kurz, damit die Informationen nicht unnötig wiederholt werden.

Weitere praktische Tipps zum Schreiben eines Lebenslaufs

Beachte diese Tipps bei der Erstellung deines Lebenslaufs:

- Die Angaben in deinem Lebenslauf müssen genau und wahrheitsgemäß sein. Erfinde nichts. Jede Lüge wird später aufgedeckt und kann dir Probleme bereiten.

- Sei prägnant und auf den Punkt. Selbst ein moderner Lebenslauf, der ausführlicher ist als ein traditioneller, sollte nicht 4 oder 5 Seiten lang sein.

- Verwende dieselbe Formatierung im gesamten Dokument. Wechsle nicht die Schriftart oder -größe, um ein unordentliches Erscheinungsbild zu vermeiden.

- Du kannst deinem Online-Lebenslauf Links zu deinem Portfolio oder zu beruflichen Netzwerken wie LinkedIn hinzufügen.

- Konzentriere dich beim Schreiben auf die Fähigkeiten, die für die Stelle relevant sind.

- Vermeide es, persönliche Informationen anzugeben, die nicht relevant sind. Konzentriere dich in erster Linie auf deine beruflichen Qualifikationen und Erfahrungen.

Klassische und moderne Lebenslaufvorlagen für deine Jobsuche

Das Erstellen und Versenden von Lebensläufen kann zeitaufwändig sein. Wenn du nicht bei Null anfangen möchtest, kannst du vorgefertigte Vorlagen aus dem Internet nutzen. Die klassische Lebenslaufvorlage ist einfach und kann in wenigen Minuten ausgefüllt werden. Die moderne Lebenslaufvorlage zeigt dir, wie ein ansprechender Lebenslauf aussehen kann, gibt dir aber trotzdem Gestaltungsfreiheit. Nutze unsere Tipps, um bei deinem potenziellen Arbeitgeber einen überzeugenden ersten Eindruck zu hinterlassen!